Način rada eduroam usluge

U cilju autentifikacije korisnika, eduroam koristi IEEE 802.1x standard koji je baziran na EAP protokolu (Extensible Authentication Protocol – rfc 3748 i rfc 5247). U skladu sa 802.1x standardom, u eduroam-u se komunikacija odvija između tri entiteta:

- Korisničkog uređaja, koji mora imati softver supplicant da bi bio 802.1x kompatibilan,

- NAS (Network Access Server) uređaja davaoca resursa – to može biti wireless access point ili svič koji podržava 802.1x,

- Autentifikacionog RADIUS (Remote Access Dial In User Server – rfc 2865) servera davaoca identiteta (matične institucije korisnika).

Tokom procesa autentifikacije, NAS u mrežu propušta jedino EAP poruke klijenta, koje se prosleđuju odgovarajućem RADIUS serveru. Ako se autentifikacija uspešno završi, korisniku je dozvoljen pristup i drugim mrežnim resursima (npr. DHCP, internet).

eduroam infrastruktura

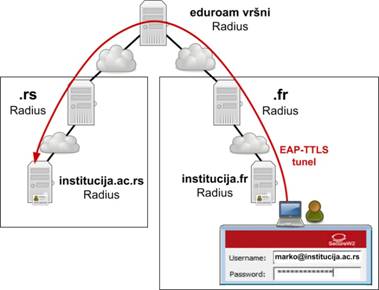

eduroam autentifikaciona infrastruktura se sastoji od hijerarhijskog stabla RADIUS proksi servera koji prosleđuju autentifikacioni zahtev od RADIUS servera davaoca resursa do RADIUS servera matične institucije koji vrši autentifikaciju korisnika. Rezultat autentifikacije (poruka Accept ili Reject) se na isti način vraća davaocu resursa koji na osnovu toga korisniku odobrava ili ne odobrava pristup mreži.

Hijerarhijska struktura RADIUS servera se sastoji iz tri nivoa:

- Najviši (vršni) nivo čine tzv. Top Level RADIUS (TLR) serveri koji sadrže listu povezanih nacionalnih domena,

- Drugi nivo predstavljaju nacionalni - Federation Top Level RADIUS (FTLR) serveri koji sadrže listu institucionalnih domena unutar te zemlje,

- Treći nivo predstavljaju RADIUS serveri krajnjih institucija (davaoca identiteta i/ili resursa).

Korisnik svoje korisničko ime unosi u formi korisničko-ime@domen, pri čemu domen omogućava proksiranje zahteva odgovarajućem RADIUS serveru u hijerarhiji. Primer proksiranja autentifikacionog zahteva je prikazan na narednoj slici.

Autentifikacioni mehanizmi

Zaštita korisničkih kredencijala tokom prenosa u eduroam-u se ostvaruje korišćenjem autentifikacionih protokola EAP-TTLS (Tunneled Transport Layer Security) i EAP-PEAP (Protected EAP). Ovi protokoli se oslanjaju na PKI (Public Key Infrastructure), što omogućavaju klijentu da autentifikuje server sa kojim komunicira, kao i da korisničke kredencijale pošalje kroz zaštićeni tunel.

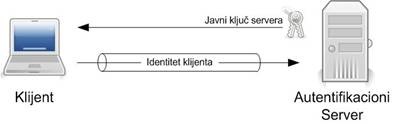

Na početku procesa autentifikacije korisnički uređaj šalje korisničko ime u anonimnoj formi - npr. anonymous@domen,što omogućava zaštitu privatnosti korisnika. RADIUS server davaoca identiteta, kao odgovor na autentifikacioni zahtev, klijentu šalje svoj digitalni sertifikat koji je potpisan od stane CA (Certificate Authority) i koji sadrži javni ključ servera. Klijent može da proveri verodostojnost servera na osnovu primljenog sertifikata. Ako je server validan, klijent koristi njegov javni ključ da enkriptuje svoje podatke (pravo korisničko ime i lozinku koja se tek tada šalje) i u toj formi ih prosleđuje. Server dekriptuje primljenu poruku koristeći svoj privatni ključ i tek tada može videti pravi identitet korisnika, što omogućava kompletiranje procesa autentifikacije.

Unutar tunela je moguće korišćenje različitih autentifikacionih metoda, u zavisnosti od odabranog protokola (TTLS ili PEAP). Najčešći slučaj je da se TTLS kombinuje sa PAP (Pasword Authentication Protocol), dok PEAP unutar tunela koristi jedino MSCHAPv2 (Microsoft Challenge Handshake Authentication Protocol version 2).